CVE-2026-21509 취약점으로부터 Office를 보호하는 방법: 단계별 가이드

최근 마이크로소프트는 2026년 1월 26일, 위험성이 높은 문제를 해결하기 위해 긴급 업데이트를 출시했습니다. 마이크로소프트 제로데이 취약점 Office는 악의적인 공격자가 보안 기능을 우회할 수 있도록 허용합니다. 이 취약점은 CVE-2026-21509로 식별됩니다. Microsoft Office 구성 요소는 제로데이 취약점의 매력적인 공격 대상입니다.

마이크로소프트 오피스가 이메일, 스프레드시트, 프레젠테이션, 문서 등 조직의 핵심 기반이라는 점을 고려할 때, 이번 발견은 사이버 보안 업계에 큰 충격을 주었습니다.

마이크로소프트 오피스가 이메일, 스프레드시트, 프레젠테이션, 문서 등 조직의 핵심 기반이라는 점을 고려할 때, 이번 발견은 사이버 보안 업계에 큰 충격을 주었습니다.

좋은 소식은 무엇일까요? 이제 패치가 완전히 배포될 때까지 기다릴 필요가 없습니다. 대신 시스템을 보호하기 위해 취할 수 있는 실질적인 조치들이 있습니다.

다음은 그 단계에 대한 자세한 설명입니다.

위협

취약점 CVE-2026-21509를 악용하면 공격자는 Office 환경 내의 취약점을 격리하는 보안 기능을 우회할 수 있습니다. 따라서 이 위협은 다음과 같은 영역으로 확장됩니다.

- 마이크로 소프트 오피스 2016

- 마이크로 소프트 오피스 2019

- LTSC 2021 및 2024

- Microsoft 365 엔터프라이즈 애플리케이션

또한, 이러한 위협의 근본 원인은 CWE-807 보안 결정 시 신뢰할 수 없는 입력값에 의존했기 때문입니다.

1단계: Office 애플리케이션 다시 시작

마이크로소프트는 Microsoft 365 또는 Office 2021을 사용하는 경우 자동으로 활성화되는 완화 전략을 도입했습니다. 하지만 이 전략은 애플리케이션을 다시 시작해야만 작동합니다.

나는 당신의 생각을 알고 있습니까?

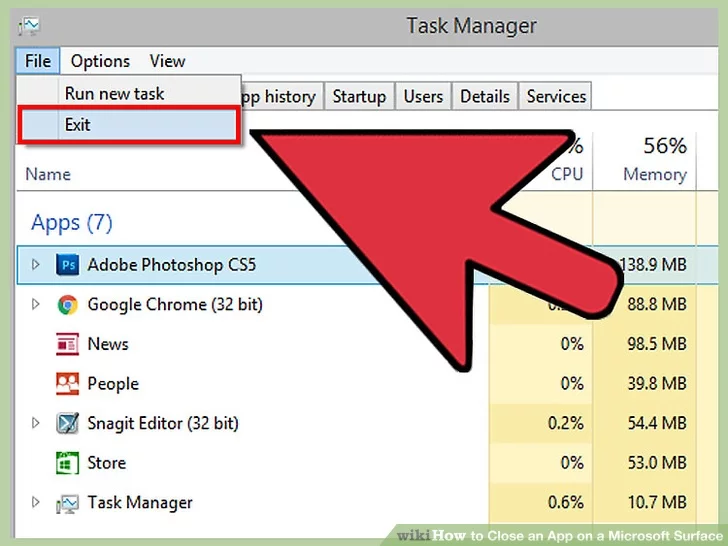

- PowerPoint, Word, Excel, Outlook을 선택 해제하고 완전히 종료하십시오.

- 그렇게 하신 후 다시 열어주세요.

- 조직 내 모든 기기에서 동일한 단계를 반복하십시오.

이 방법은 Microsoft Office가 업데이트된 보안 구성을 다시 로드하도록 하여 가장 일반적인 공격 경로를 차단합니다.

이미지 크레딧 위키하우테크

2단계: Microsoft Office 2019 및 2016용 레지스트리를 복구합니다.

회사에서 이미 Office 2019 또는 2016을 사용 중인 경우 로그에 표시된 아래의 수동 해결 방법을 따르십시오. Windows.

변경하기 전에:

- Win+R 키를 누르고 입력하세요. regedit를그런 다음 Enter 키를 누르세요.

- 레지스트리 편집기에서 파일 > 내보내기를 선택합니다.

- 또한, 해당 파일 이름을 시스템에 "Registry_Backup.reg"로 저장하십시오.

개혁 시행:

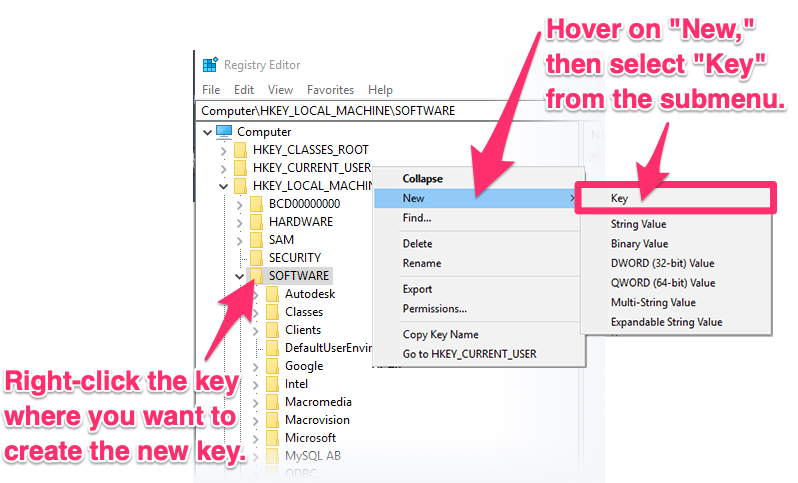

가서 검색하세요

HKEY_LOCAL_MACHINESOFTWAREMicrosoftOffice16.0Common

- 마우스 오른쪽 버튼을 클릭하세요 공통의, 선택 신제품, 선택 키

- 이제 키 이름을 {EAB22AC3-30C1-11CF-A7EB-0000C05BAE0B}로 지정해야 합니다.

그런 다음 이 새 키를 지정하십시오.

- 마우스 오른쪽 버튼을 클릭하고 이동하세요. 신상품, 다음 선택 DWORD 값(32비트)

- 이것의 이름을 지으세요: 호환성 플래그

- 그렇게 한 후 더블클릭하고 값을 다음과 같이 설정하세요. 400

- 딸깍 하는 소리 OK그런 다음 레지스트리 편집기를 닫습니다.

- 마지막으로 컴퓨터를 재시작하세요.

이 레지스트리 수정은 공격자가 악용할 수 있는 취약한 객체를 차단합니다.

이미지 크레딧 랜드 FX

3단계: 첨부파일에 대한 Outlook의 방어력을 강화합니다.

가장 중요한 점은 CVE-2026-21509와 관련된 공격 대부분이 피싱 이메일로 시작된다는 것입니다. 따라서 Outlook 설정을 통해 보안을 강화해야 합니다.

추천 옵션:

- 자동 미리보기 기능을 끄세요.

- 외부 콘텐츠의 자동 다운로드를 비활성화합니다.

- 또한, 보호된 보기만 사용하고 있는지 확인하십시오.

파일을 클릭한 다음 옵션을 선택하고, 신뢰 센터로 이동한 다음 설정을 선택하고 첨부 파일 처리를 선택하세요.

피싱을 피하는 방법:

기술만으로는 이러한 공격을 예방하기에 충분하지 않으므로 직원 교육을 실시하십시오.

경고 신호를 살펴보십시오:

- "즉시 열어주세요" 또는 "계정이 차단되었습니다"와 같이 긴급성을 나타내는 이메일.

- 발신자 주소가 일반적이지 않아 보일 수 있습니다. 예를 들어 support@microsoft.com과 같은 주소입니다.

- 예상치 못한 청구서와 배송 알림을 받았습니다.

- 또한 .img, .iso, .hta와 같은 특이한 형식의 압축 파일도 얻을 수 있습니다.

- 발신자 도메인과 동기화되지 않은 링크입니다.

안전한 습관:

- 주문 내역은 전화나 채팅으로 꼭 확인해 주세요.

- 링크를 클릭하기 전에 마우스 커서를 링크 위에 올려놓으세요.

- 의심스러운 이메일은 즉시 IT 부서에 신고하세요.

- 문서에서 매크로를 사용하지 마십시오.

댓글이 닫혀있다.